SOLUTION

随着信息技术的飞速发展,计算机和网络已成为日常办公、通信交流和协作互动的必备工具和途径。但是,信息系统在提高人们工作效率的同时,也对信息的存储、访问控制及传输关键数据,如何有效防止其丢失和泄漏等一系列问题提出了安全需求。目前对局域网的安全解决方案,还停留在采用防火墙、入侵检测、网络防病毒等保护网络、限制信息访问或者监控行为的被动防护手段上。在过去的一年中,全球98.2%的计算机用户使用杀毒软件;90.7%设有防火墙;75.1%使用反间谍程序的软件。但却有 83.7%的用户遭遇过至少一次病毒、蠕虫或木马攻击事件;79.5%遭遇至少一次间谍程序攻击事件。据国家计算机信息安全测评中心数据显示:由于内部重要机密通过网络泄漏而造成经济损失的单位中,重要资料被黑客窃取和被内部员工泄漏的比例为:1:99。这是来自于国家计算机信息安全测评中心的一个数据,据调查显示,互联网接入单位由于内部重要机密通过网络泄漏而造成重大损失的事件中,只有 1%是被黑客窃取造成的,而 99%都是由于内部员工有意或无意的一些泄密行为所导致的。

根据我们的总结分析,来自内部的安全威胁主要有以下几类:

1) 窃取者将自己的计算机通过内网网络交换设备或者直连网线非法就接入内网或者计 算机终端,窃取内网重要数据;

2) 窃取者直接利用局域网中的某一台主机,通过网络攻击或欺骗的手段,非法取得其他主机甚至是某台网络服务器的重要数据;

3) 内部员工将只允许在局域网内部使用的数据通过磁盘复制、打印非法拨号外联等 手段泄漏到单位外部;

4) 内部人员窃取管理员用户名和密码,非法进入单位重要的业务和应用服务器获取内部重要数据。

5) 内部员工在工作时间浏览无关的网站,导致恶意程序在内网横行,阻塞正常网络带宽

6) 应用系统(OA,业务系统)等未考虑应用级的安全,任何文件都是明文传输,明文存贮在应用系统的数据库,这样文件极易被截获,并且文件容易被人从数据库中提取,发生泄密事件。

7) 内部数据存贮在硬盘中,由于未使用数据加密技术,在PC电脑出现故障,需要维修时,维修人员可以轻易从硬盘中获得任何数据。

8) 对于目前办公内网所使用的监控和审计系统,这类系统虽然提供了一定的网络控制功能,但其重点是对网络数据进行记录和审计,因此并不能很好地阻止单位信息泄密事件的发生。一旦泄密事件发生,对单位已经造成损失,此类产品的安全作用有限

9) 使用文档加密系统来对敏感数据进行保护的方式,对于这类系统主要是采用各种加密软件实现对计算机数据的加密,但是其对网络、计算机、用户的管理不灵活,而且内网资源众多,需要分别进行权限的设置,管理难度大,尤其当用户权限发生频繁更换的时候,容易造成漏洞。此类产品并不利于单位内部信息的安全管理。

从现状分析而知, 首先需要树立安全保密的意识,然后制订针对电子信息保密的规范,并且在日常中贯彻执行。我们既要有完整的、可靠的信息安全理论指导我们的方向,也要有经过验证的、实用的方案实现我们的想法,下面将介绍以:

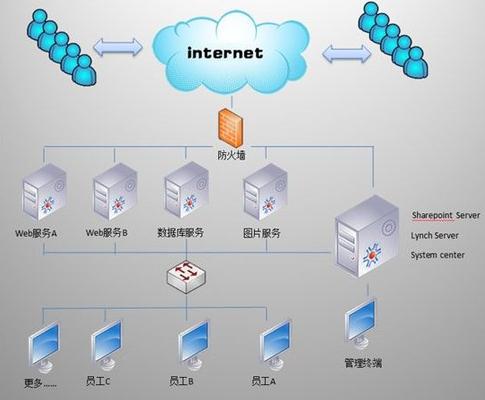

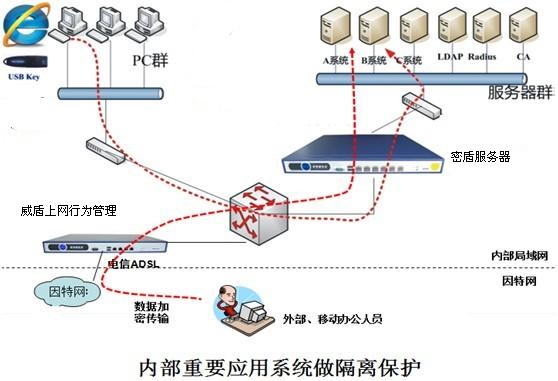

内部拓扑图

上图为数据防泄漏系统的系统架构示意图。其中每个客户端和应用数据服务器中均可存有受控加密文件。

数据防泄漏系统由管理中心、控制台和客户端组成:

管理中心用于存储系统数据和提供在线认证。

控制台是管理员用于对系统进行配置的管理工具,

客户端从管理中心下载策略并根据策略完成对机密文件的保护。

整套系统基于C/S模式,其实施架构如图

1.文档保护

文档加密系统使用微软Windows标准文件过滤驱动框架实现的透明加密内核,可以在文档写入时进行自动加密,读取时自动解密,这样用户根本感觉不到该文档是加密文档,但实际在硬盘上该文档都已被加密。由于加密功能是在内核拦截方式实现,没有任何临时文件,所以可以达到良好的加密性能,几乎不会对用户有任何影响。加密的文件密钥均为一次一密,同时加密文件内部已经集成了多用户级别的身份认证权限,在内部文档流转时可以更好地保护机密数据,可以很方便地对文档进行默认的权限范围划分。文件打开时会对当前进程进行指纹验证以及密文进程保护功能,可以避免木马病毒或其他程序通过改名或注入到合法进程内部进行窃取密文数据的可能,也可以解决网络开放和数据保密不能互存的现象。

2.透明加密技术

文件加密保存是文件安全保护的首要条件。只要是明文保存文件,无论运用任何手段进行防范,同样会泄密。泄密的方式多种多样,不法分子获取商业机密的手段更是多种多样,我们防不胜防。所以治本的方法就是对情报信息加密,使得拿到也没用。

在操作系统中嵌入文档系统过滤驱动程序,从而可对所有应用程序读写的文档执行过滤,当机密文档被读出时,此驱动程序执行对它的解密。当机密文档被写入时,驱动程序执行对它的加密,从而保证机密文档所有被保存到永久介质上的副本都被加密。

将对访问者的控制转换为对角色的控制,从而使授权管理更为方便实用、效率更高。同时,将系统的一些基础功能,控制方式和权限设置为细粒度的策略,角色与角色之间可以继承权限,使各个角色的策略划分更为清晰、明确,降低了策略管理的复杂性。角色可以对应现实管理中的行政角色关系,不同角色的用户可以访问不同权限级别的资源和对应不同策略。系统实现对应用系统对象的访问控制。其思想为将一类用户归结为一个角色,角色之间可以继承和互斥,通过对角色进行策略控制,达到对用户的管理。

4.移动存储介质管理

针对移动存储介质的管理我们分为两种模式:内网专用模式和内外网混合模式,可以对任何支持的移动介质分别进行这两种介质的模式设置。内网专用模式的安全级别最高,使用之前必须对介质安全格式化后才可以在公司内网内使用,介质内部数据为全加密状态,该介质脱离公司环境后为未格式化状态;内外混合模式一般用在需要内外交互的情况下使用,可以把资料通过介质拷贝到公司内部,也可以把公司内部资料通过专人授权后带到公司外部,非授权的情况下强制拷贝到该介质的文件全部为加密不可读取状态。

5.外发管理

对应已加密的文档,如果需要把文档向公司外部发送,可以申请进行外发转换。外发时有两个选择方式,一种是完全明文外发,一种是转换成图片进行外发。图片格式外发安全等级比较高,用户只能看到内容,但不能进行编辑或是复制。完全明文外发安全级别最低,它会把原始文件的明文以不受控的方式外发给外部用户

6.日志管理

日志内容主要包括加密文件记录、文件基本操作记录、对加密文件进行非法操作的记录

扫一扫

获取更精彩内容